【2027年4月改正予定】犯収法(犯罪収益移転防止法)とは?本人確認について解説

犯収法(犯罪収益移転防止法)とは、マネー・ローンダリングやテロ資金供与を防止するために、金融機関などの特定事業者へ本人確認(KYC)や取引記録の保存を義務付けた法律です。

2027年4月の「犯罪収益移転防止法(犯収法)」施行規則の改正により、オンライン本人確認の方式として「ホ方式」「ヘ方式」「ト方式」「カ方式(旧ワ方式)」の4つが明確化されます。

特に注目されているのが、マイナンバーカードを使った安全・確実な本人確認手段である「カ方式(旧ワ方式|公的個人認証サービス」と、これまで主流だった「ホ方式(撮影認証)」です。

本記事では、これら2つの方式の違いや特徴をわかりやすく解説します。

本記事はJAFIC:Japan Financial Intelligence Center、警察庁刑事局組織犯罪対策部組織犯罪対策第一課 が発行している「犯罪収益移転防止法の概要」(令和7年12月2日時点)の内容に基づいて解説いたします。

【2027年4月改正予定】犯罪収益移転防止法の改正内容

2025年2月27日に警察庁より、2027年4月1日に犯罪収益移転防止法の改正を行う方針が発表されました。改正の主なポイントは以下3点です。

- 本人確認書類の画像情報の送信を受ける方法の廃止

- 本人確認書類の写しの送付を受ける方法の廃止

- 非対面で送付可能な書類の厳格化

1.自然人の本人特定事項の確認方法

「本人確認書類の画像情報の送信を受ける方法」や「本人確認書類の写しの送付を受ける方法」は原則廃止(※1)となり、マイナンバーカードを用いた公的個人認証(JPKI)に原則一本化(※2)されます。

※1:一部のなりすましリスクが低い類型を除く。法人の被用者の給与等の振込口座の開設等。

※2:ICチップ付本人確認書類(運転免許書等)のICチップ情報の送信を受ける方法等、なりすましリスクが低い方法は存置する。

2.法人の本人特定事項の確認方法

本人確認書類の原本又は写しの送付を受ける方法については写しの利用を不可とし、原本に限定する。

3.ICチップ付の本人確認書類を保有しない者への対応

ICチップ付きの本人確認書類を保有しない者等への対応として、一定の本人確認書類(住民票の写し等)の原本送付を受け、かつ取引関連文書を転送不要郵便物として送付する方法を残置するなど、補完措置を整備する。

現在、犯罪収益移転防止法施行規則に基づく、オンライン本人確認の方式として「ホ方式」「ヘ方式」「ト方式」「カ方式(旧ワ方式)」の4つが存在します。

これまで主流だったのは「ホ方式(撮影認証)」ですが、2027年4月施行予定の犯収法改正により、本人確認書類の画像を送信する方法などが原則廃止されることとなりました。

今後は、より厳格で安全性の高いマイナンバーカードのICチップを用いた公的個人認証サービス(JPKI)に一本化される方針です。

現在の犯罪収益移転防止法施行規則に基づき、運転免許証の画像送信や顔写真のない本人確認書類を用いた方式を採用している特定事業者は、今後は本人確認書類のICチップを活用した方式へ移行していく必要があります。

2027年犯収法改正では「対面の本人確認」も厳格化の対象に

2027年4月に予定されている犯収法改正では、オンライン(非対面)だけでなく、対面における本人確認の厳格化も重要なポイントとなります。

対面本人確認とは、窓口や店舗などで顧客と直接対面したうえで、本人確認書類の提示やICチップの読み取りなどを通じて本人確認を行う方法です。

従来は、対面であれば一定の簡略化が認められるケースもありましたが、近年は不正利用の高度化に伴い、対面であってもより確実な本人確認が求められる流れにあります。

「対面の本人確認」も厳格化の対象に

背景にあるのは、以下のような変化です。

- 不正口座開設やなりすましの増加

- 本人確認書類の偽造・改ざんの高度化

- オンライン・オフラインをまたいだ不正行為の拡大

これにより、単なる目視確認ではなく、ICチップの読み取りなどによる真正性の担保が重要視されています。

特にマイナンバーカードや運転免許証などのIC情報を活用した本人確認は、「確実性」と「運用効率」を両立できる手段として注目されています。

今後は「対面=簡単」ではなく、「対面でも高精度な確認が必要」な時代へ移行しています。

対面本人確認の対応を誤るとどうなるか

対面本人確認に適切に対応できていない場合、以下のようなリスクが考えられます。

- 法令違反による行政指導・業務改善命令

- 不正利用の発生による信用毀損

- 内部オペレーションの負荷増大

- 金融機関

- ファイナンスリース事業者

- クレジットカード事業者

- 宅地建物取引業者

- 宝石・貴金属等取扱事業者

- 郵便物受取サービス事業者

- 電話転送サービス事業者

- 司法書士等

- 行政書士等

- 公認会計士等

- 税理士等

- 弁護士等

- 取引時の確認

- 確認記録の作成・保存

- 疑わしい取引の届け出

- 取引時確認などを明確に行うための措置

- コルレス契約等締結時の厳格な確認

- 外国為替取引等に係る通知義務

- 本人特定事項

- 取引を行う目的

- 職業(自然人)又は事業の内容(法人・人格のない社団又は財団)

- 犯罪収益移転防止法(犯収法)とは何ですか?

- 犯収法(犯罪収益移転防止法)とは、マネー・ローンダリングやテロ資金供与を防ぐため、金融機関などの特定事業者に本人確認や取引記録保存を義務付ける法律です。

- 犯収法の対象となる事業者は?

- 銀行・証券会社・暗号資産交換業者・クレジットカード会社・古物商など、法律で定められた「特定事業者」が対象です。

- 犯収法で求められる本人確認とは?

- 氏名・住所・生年月日などの確認に加え、取引内容に応じて本人確認書類の確認やICチップ読取、公的個人認証などが求められる場合があります。

- 犯収法に違反するとどうなりますか?

- 行政処分や罰則の対象となる場合があります。事業者には適切な本人確認と記録管理が求められます。

また、対面業務は現場任せになりやすく、運用ルールのバラつきや属人化が起きやすい領域でもあります。

そのため、法改正への対応だけでなく、業務フロー全体として再設計する視点が求められています。

対面本人確認の具体的な対応方法や、IC認証の導入パターンについては、以下の記事で詳しく解説しています。

~対面本人確認の具体的な対応方法はこちら~

犯罪収益移転防止法(犯収法)とは

犯罪収益移転防止法(犯収法)は、マネー・ロンダリングやテロへの資金供給防止を目的として2007年に制定されました。

犯罪による収益の移転の防止を図り、国民生活の安全と平穏を確保するとともに、経済活動の健全な発展に寄与することを目的としています。

令和4年10月に犯罪収益移転防止法等を改正する法案が第210回通常国会に提出され、同年12月に成立しました。

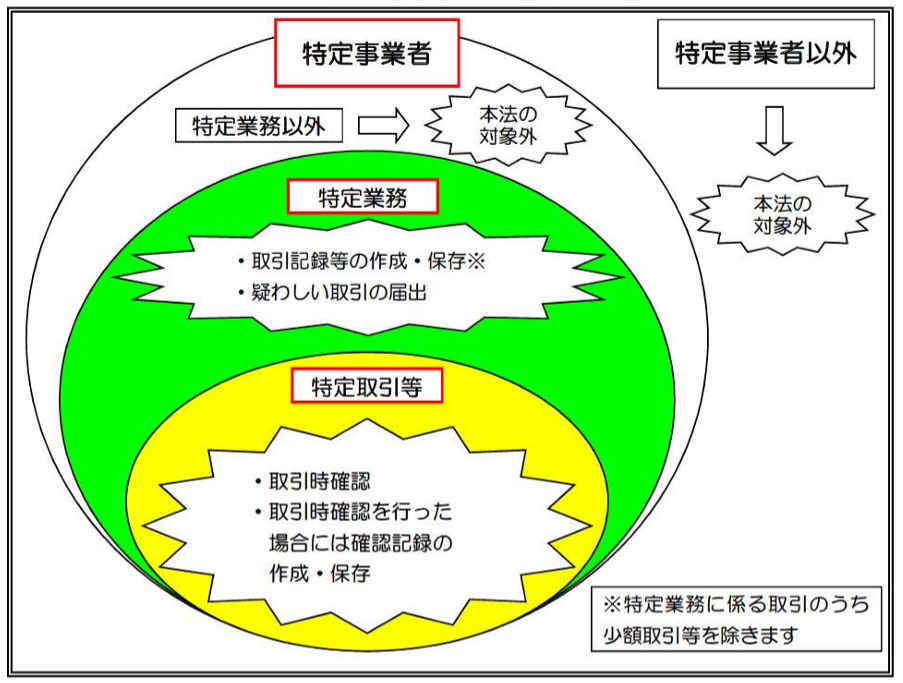

特定取引業者による「特定業務」の「特定取引」には義務が課せられている

犯罪収益移転防止法では、対象となる事業者(特定事業者)に該当する場合、顧客と一定の取引を行う際に「取引時確認」を実施しなければならないと定められています。ただし、特定事業者が行うすべての業務が義務の対象になるわけではありません。

「特定業務」と呼ばれる範囲が定められており、その中でも特に「特定取引」にあたるケースで取引時確認が必要になります。

続いて、犯収法で用いられる専門用語をわかりやすく解説します。

犯罪収益移転防止法(犯収法)では、本人確認などの義務がある事業者を 「特定事業者」 と定めています。これらの事業者は、顧客と一定の取引を行う際に「取引時確認」と呼ばれる確認を行うなど、法令で定められた義務を負っています。

以下に、具体的な特定事業者は以下の通りです。

特定事業者の特定業務に課せられている義務は次の通りです。

《特定事業者の義務の範囲》

特定事業者、特定業務、特定取引等をまとめたものが以下の図式です。

特定取引等とは

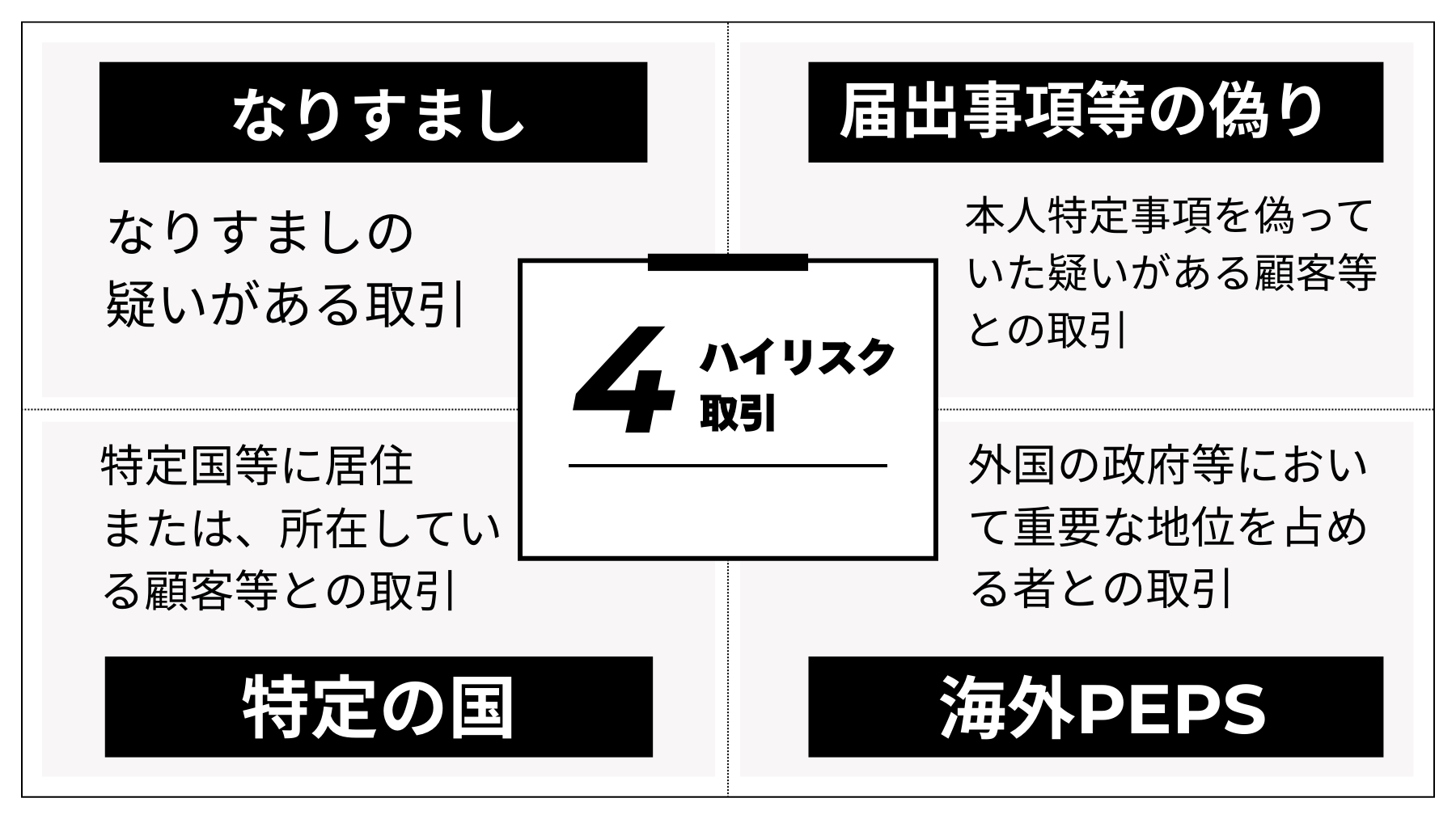

特定取引等とは、「特定取引」と「マネー・ロンダリングに用いられるおそれが特に高い取引(以下「ハイリスク取引」という。)」に分かれており、取引によって確認事項や確認方法が異なります。

《特定事業者の特定義務と特定取引》

| 特定事業者 | 特定業務 | 特定取引 | |

|---|---|---|---|

| 対象取引 | |||

| 金融機関等 | 金融業務等 |

預貯金契約の締結、 200万円を超える大口現金取引 等 |

特別の注意を要する取引 |

| ファイナンス リース事業者 |

ファイナンスリース業務 ※途中解約できないもの等であって、賃借人が賃貸物品の使用にともなう利益を享受し、かつ、費用を負担するものをいう |

1回の賃貸料が10万円を超えるファイナンスリース契約の締結 | |

| クレジットカード事業者 | クレジットカード業務 | クレジットカード交付契約の締結 | |

| カジノ事業者 | カジノ業務 | チップの交付又は付与をする取引 等 | |

| 宅地建物取引業者 | 宅地建物の売買又はその代理若しくは媒介業務 | 宅地建物の売買契約の締結又はその代理若しくは媒介 | |

| 宝石・貴金属等取扱事業者 |

貴金属(金、白金、銀及びこれらの合金)若しくは宝石 (ダイヤモンドその他の貴石、半貴石及び真珠) 又はこれらの製品の売買業務 |

代金の支払が現金で200万円を超える宝石・貴金属等の売買契約の締結 | |

| 郵便物受取サービス業者 | 郵便物受取サービス業務 | 役務提供契約の締結 | |

| 電話受付代行業者 | 電話受付代行業務 |

役務提供契約の締結 ※電話による連絡を受ける際に代行業者の商号等を明示する条項を含む契約の締結は除く ※コールセンター業務等の契約の締結は除く |

|

| 電話転送サービス事業者 | 電話転送サービス業務 | 役務提供契約の締結 | |

|

司法書士等 行政書士等 公認会計士等 税理士等 |

以下の行為の代理又は代行に係るもの ・宅地又は建物の売買に関する行為又は手続 ・会社等の設立又は合併等に関する行為又は手続 ・200万円を超える現金、預金、有価証券その他の財産の管理又は処分 ※租税、罰金、過料等の納付は除く ※成年後見人等が職務として行う他人の財産の管理・処分は除く |

以下の特定受任行為の代理等を行うことを内容とする契約の締結 ・宅地又は建物の売買に関する行為又は手続 ・会社等の設立又は合併等に関する行為又は手続 ・200万円を超える現金、預金、有価証券その他の財産の管理又は処分 ※司法書士等については、日弁連等の会則で定めるところによる |

|

引用・出典:特定事業者の特定義務と特定取引(「犯罪収益移転防止法の概要」)

《特定事業者と義務》

|

義務付け られた措置 特定事業者 【法2条2項】 |

取引時確認 【4条】 |

確認記録の 作成・保存 【6条】 |

取引記録等の 作成・保存 【7条】 |

疑わしい取引の届出 【8条】 |

取引時確認等を的確に 行うための措置 【11条】 |

|---|---|---|---|---|---|

| 金融機関等 (1号〜38号) |

特定業務のうち特定取引を行うに際しては、顧客等の ・本人特定事項 ・取引を行う目的 ・職業・事業内容 ・実質的支配者 ・資産及び収入の状況(ハイリスク取引の一部) の確認を行わなければならない |

取引時確認を行った場合には、直ちに取引記録等を作成し、 特定取引等に係る契約が終了した日等から7年間保存しなければならない |

特定業務に係る取引を行った場合には、直ちに取引記録等を作成し、 取引の行われた日から7年間保存しなければならない |

特定業務において収受した財産が犯罪による収益である疑いがあり、又は 特定業務に関し顧客がマネー・ローンダリングを行っている疑いがあると認められる場合においては、 速やかに届け出なければならない |

取引時確認をした事項に係る情報を最新の内容に保つための措置を講ずるほか、 使用人に対する教育訓練の実施、取引時確認等の措置の実施に関する規程の作成、 統括管理者の選任等の措置を講ずるよう努めなければならない(※) |

| ファイナンスリース 事業者(39号) |

|||||

| クレジットカード事業者(40号) | |||||

| カジノ事業者 (41号) |

|||||

| 宅地建物取引業者 (42号) |

|||||

| 宝石・貴金属等取扱事業者(43号) | |||||

| 郵便物受取サービス 業者(44号) |

|||||

| 電話受付代行業者 (44号) |

|||||

| 電話転送サービス事業者(44号) | |||||

| 司法書士(46号) | 特定業務のうち特定取引を行うに際しては、顧客等の本人特定事項の確認を行わなければならない | × | |||

| 行政書士(47号) | |||||

| 公認会計士(48号) | |||||

| 税理士(49号) | |||||

| 弁護士(45号) | 司法書士等の例に準じて日本弁護士連合会の会則で定めるところによる【12条】 | 司法書士等の例に準じて日本弁護士連合会の会則で定めるところによる【12条】 | |||

※ カジノ事業者については、特定複合観光施設区域整備法において別途その義務が定められている。

引用・出典:特定事業者と義務①(「犯罪収益移転防止法の概要」)

|

義務付け られた措置 特定事業者 【法2条2項】 |

コルレス契約等締結時の厳格な確認 | 外国為替取引等に係る通知義務 | ||||

|---|---|---|---|---|---|---|

| 外国所在為替取引業者との契約 【9条】 |

外国所在電子決済手段等取引業者との契約 【10条の2】 |

外国所在暗号資産交換業者との契約 【10条の4】 |

外国為替取引 【10条】 |

電子決済手段の移転 【10条の3】 |

暗号資産の移転 【10条の5】 |

|

| 業として為替取引を行う特定事業者 (1号〜15号、31号) |

外国銀行との間で、為替取引を継続的に又は反復して行うことを内容とする契約 (コルレス契約)を締結する際に、相手方の体制を確認しなければならない |

(※) | × |

外国為替取引を委託するときは、顧客及び支払の相手方に係る本人特定事項等を 通知して行わなければならない |

(※) | × |

| 電子決済手段等取引業者 (31号の2) |

× |

外国所在電子決済手段等取引業者との間で、電子決済手段の移転を継続的に又は反復して行うことを 内容とする契約を締結する際に、相手方の体制を確認しなければならない |

× | × |

電子決済手段の移転を行うときは、顧客及び移転の相手方に係る本人特定事項等を 通知して行わなければならない |

× |

| 暗号資産交換業者 (32号) |

× | × |

外国所在暗号資産交換業者との間で、暗号資産の移転を継続的に又は反復して行うことを 内容とする契約を締結する際に、相手方の体制を確認しなければならない |

× | × |

暗号資産の移転を行うときは、顧客及び移転の相手方に係る本人特定事項等を 通知して行わなければならない |

※ 法2条2項1号〜15号及び31号の特定事業者のうち電子決済手段を発行する者は、

その発行する電子決済手段について電子決済手段等取引業を行うことができるとされており、

これら特定事業者が電子決済手段等取引業を行う場合には、当該特定事業者は

電子決済手段等取引業者とみなされ、犯罪収益移転防止法第10条の2及び第10条の3の義務を負う。

引用・出典:特定事業者と義務②(「犯罪収益移転防止法の概要」)

取引時確認とは

取引時確認とは、特定事業者が特定取引等を行う際に行わなければならない確認のことを指します。

取引時確認の確認事項及び確認方法は、「通常の特定取引※」か「ハイリスク取引」のどちらに該当するかにより異なります。

※特定取引であって、ハイリスク取引に該当しないものを指します。

通常の特定取引の確認事項

犯罪収益移転防止法(犯収法)では、本人確認の対象を大きく「自然人」と「法人・人格のない社団や財団」(以下、法人)の2つに分けています。

自然人とは、私たち一人ひとりの「人間」のことを指します。この区分けは、後ほど説明する「取引時確認」で確認する内容(=本人特定事項)を整理するために定められており、対象が自然人か法人かによって、チェックすべき項目や手続きの流れが異なってきます。

ハイリスク取引の確認事項

ハイリスク取引とは、以下のいずれかに該当する取引のことです。

◆届出事項などの偽り:届出事項を偽っていた疑いがある顧客等との取引

◆特定の国:特定の国に移住、または所在している顧客との取引(北朝鮮・イランなど)

◆海外PEPs:外国の政府等において重要な地位を占める者との取引

ハイリスク取引を行う際は、通常の特定取引と同様の確認事項に加え、その取引が200万円を超える財産の移転を伴う場合は「資産及び収入の状況」の確認を行う必要があります。

また、マネー・ロンダリングに利用されるおそれの高い取引であることを踏まえ、「本人特定事項」及び「実質的支配者」については、通常の特定取引を行う場合よりも厳格な方法で確認を行う必要があります。

本人特定事項とは

通常の特定取引においても、ハイリスク取引においても「本人特定事項」の確認が必要になります。

「本人特定事項の確認」とは、顧客等又は代表者等の以下の本人特定事項について、マイナンバーカードや運転免許証等の公的証明書により確認することを指します。

| 本人特定事項 | |||

|---|---|---|---|

| 自然人 | 氏名 | 住居 | 生年月日 |

| 法人 | 名称 | 本店又は主たる事務所の所在地 | |

引用:犯罪収益移転防止法の概要

本人特定事項の確認を確実に行うことは、仮名取引やなりすましによる取引の防止になります。

本人確認書類

本人特定事項の確認を行う際に必要となる公的証明書等(本人確認書類)は、確認の対象が「自然人」と「法人」に分けて定められています。

なお、有効期限のある公的証明書(例:運転免許証、マイナンバーカードなど)については、特定事業者が支持又は送付を受ける日において有効なものである必要があります。また、有効期限のない公的証明書(例:住民票の写し、印鑑登録証明書など)は、原則として発行から6か月以内に作成されたものに限られます。

自然人の本人確認書類

自然人とは、私たち一人ひとりの「人間」のことを指します。自然人の本人確認方法は次の通りです。

| ①顔写真付き | ア 運転免許証、運転経歴証明書、在留カード、特別永住者証明書、マイナンバーカード、旅券(パスポート)等 イ 上記のほか、官公庁発行書類等で氏名、住居、生年月日、の記載があり、顔写真が貼付されているもの |

| ②顔写真なし | ア 各種健康保険証、国民年金手帳、母子健康手帳、特定取引等に使用している印鑑に係る印鑑登録証明書 等 |

| ③ | ア ②以外の印鑑登録証明書、戸籍の附票の写し、住民票の写し・住民票記載事項証明書 イ 上記のほか、官公庁発行書類等で氏名、住居、生年月日の記載があり、顔写真のないもの(マイナンバーの通知カードを除く。) |

〈留意事項〉

マイナンバーや基礎年金番号、被保険者番号などの取得・記録は他法令で禁止されているため、これらの番号は書き写さないようにします。書類の写しを取る際は、マイナンバーカードは表面のみとし、国民年金手帳や健康保険証は番号部分を復元できない程度にマスキングしたうえで保管します。送付を受ける場合も同様に、あらかじめマスキングを依頼し、未処理の場合は受領後に適切にマスキングを行います。

~ 本人確認書類のマスキングについての詳細はこちら~

本人特定事項の確認方法(非対面)

本人特定事項の確認方法は、顧客が「自然人」である場合と「法人」である場合に分けて定められています。

今回は顧客が自然人の場合に行う本人確認方法のうち、「非対面オンライン完結型」について一部を抜粋してご紹介します。

公的個人認証サービス(JPKI)

.png)

公的個人認証サービス(JPKI)はマイナンバーカードのにあるICチップを利用したオンライン本人確認方式です。

マイナンバーカードのICチップには、あらかじめ署名用電子証明書が搭載されて含まれています。ICチップを読み取り、地方公共団体情報システム機構(J-LIS)公的個人認証局に有効性を問い合わせて本人確認を行います。

確認方法は2ステップで、ICチップの読み取りとマイナンバーカードのパスワードで完了します。※ICチップを読み取るためにはNFC機能を備えたスマートフォン等が必要になります。

偽造など不正のリスクが少なく、信頼性が高いオンライン本人確認方法です。

ICチップ情報の送信+容貌撮影

アプリを利用して容貌撮影し、マイナンバーカードや運転免許証などのにあるICチップ情報を読み取り送信して本人確認する方法もあります。こちらもICチップを読み取るためにはNFC機能を備えたスマートフォンが必要になります。

ICチップの情報を利用しているので偽造が難しく、より高いセキュリティが期待されます。ICチップ読み取り時にはPINコード(暗証番号)を入力する必要があります。

また、ICチップに格納されている顔写真とその場で撮影した顔写真を突合する為、実際にサービスを利用する者が身元確認を行った本人であること確認することができます。

本人確認書類の画像送信またはICチップ情報送信+銀行等への照会

本人確認書類の画像またはICチップ情報と、銀行など金融機関の顧客情報を照合して本人確認を行う方法です。※本人確認書類の画像送信は2027年4月に犯収法では廃止予定。

金融機関に登録されている情報と一致しているかで確認します。利用するためにはオンラインバンキングサービスのアカウントを開設していることが条件です。

セキュリティレベルは高いですが、銀行側で本人確認が完了している必要があり利用するシーンは少ない傾向にあります。

本人確認書類の撮影+容貌撮影 ※2027年4月に犯収法では廃止予定

本人確認書類と本人の容貌をその場で撮影し、アップロードして送信する方法で、スマートフォンから手軽に利用できるため現在主流となっています。マイナンバーカードや運転免許証のほか、住基台帳カードや運転経歴証明書など幅広い書類に対応していますが、この手法は2027年4月の犯収法改正により廃止される予定です。

~ eKYCのカ方式(旧ワ方式)とホ方式との違いについて詳細はこちらへ~

eKYCのよくある質問

オンライン本人確認サービス「ProTech ID checker」

2027年4月に予定されている犯収法改正では、対面・非対面のいずれにおいても本人確認の仕組みが大きく見直されます。対面確認ではICチップの読み取りが原則化され、非対面では従来の「身分証画像の送信」や「書類写しの郵送」といった手法が廃止されます。施行は2027年4月1日予定であり、機器の調達や運用設計、スタッフ研修まで含めた早期対応が求められます。

また、マイナンバーカードを保有していない顧客への対応や、現場での証跡管理ルールの整備も不可欠です。特に、ICチップが読み取れない場合に追加書類のみで補完する従来のような柔軟対応は認められず、あらかじめ明確な代替手順を定めておく必要があります。

こうした改正に対応するためには、法令要件を正しく理解したうえで計画的に準備を進め、余裕を持って施行を迎えることが重要です。「ProTech ID Checker」のようなICチップ対応のeKYCサービスを活用すれば、大規模なシステム改修を行わずにスムーズな移行が可能となり、対応の効率化とともに競合との差別化にもつながります。